Développement sur mesure

Concevez le logiciel qui ressemble enfin à votre métier

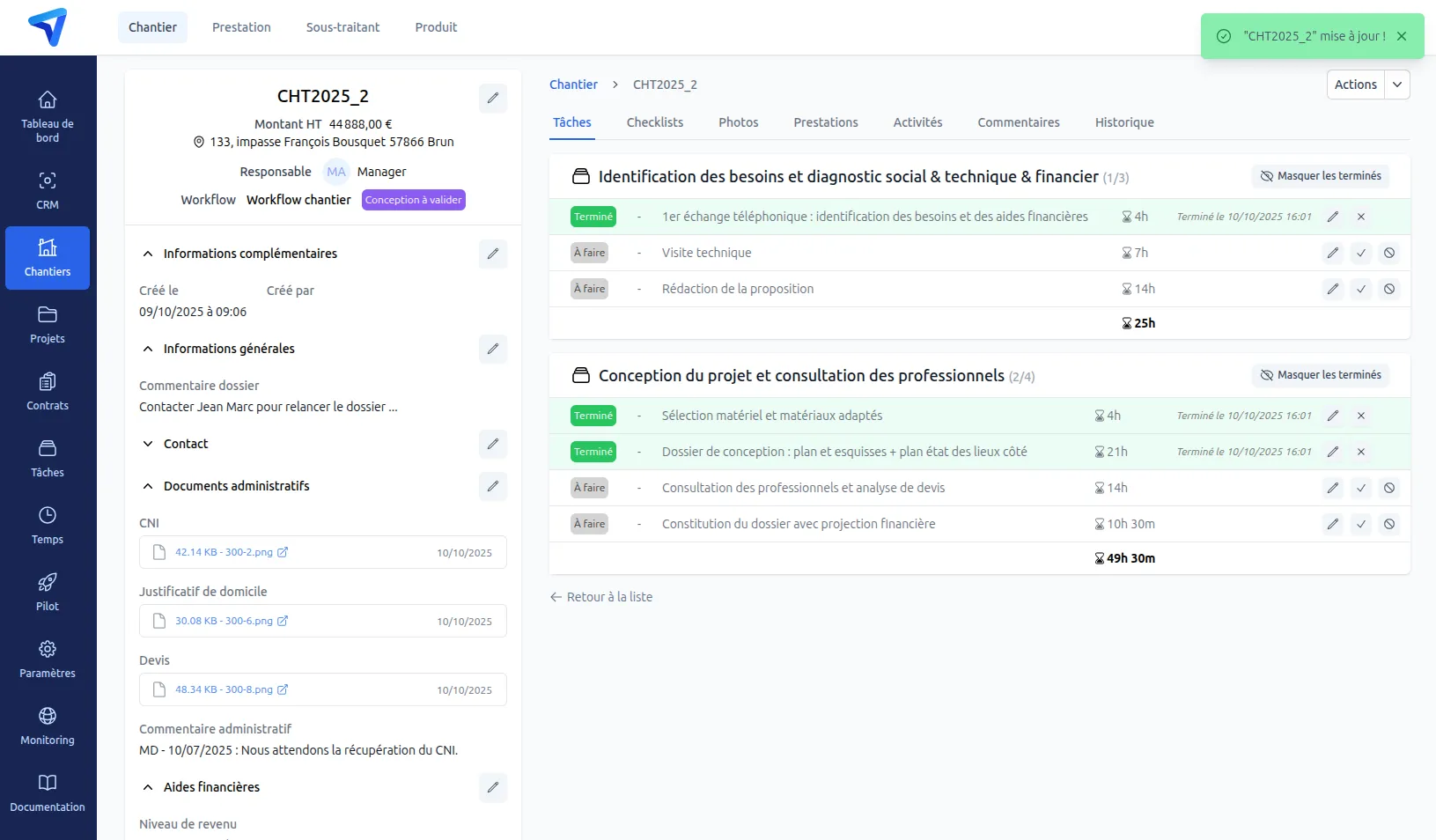

Marre de tordre vos processus pour qu'ils rentrent dans des logiciels rigides ? Nous développons des applications métier robustes et évolutives qui automatisent vos tâches critiques.

Symfony pour la robustesse, Vue.js pour l'expérience utilisateur — et une méthode qui met votre métier au centre, pas la technologie.

Ça vous parle ?

Les situations que nous rencontrons le plus souvent

Vos fichiers Excel deviennent ingérables

Erreurs de saisie, versions multiples, aucune traçabilité, impossible de travailler à plusieurs en temps réel. Chaque export manuel est une opportunité d'erreur.

Vos outils ne communiquent pas entre eux

Ressaisie manuelle entre logiciels, risque d'incohérences, temps gaspillé en synchronisations qui devraient être automatiques depuis longtemps.

Vous perdez du temps en tâches répétitives

Génération de documents, exports, relances, rapports — des tâches à faible valeur ajoutée qui mobilisent vos équipes au détriment de l'essentiel.

Notre approche

L'artisanat industriel du logiciel

Nous concevons des logiciels comme des artisans qui ont industrialisé leur processus : chaque projet est unique dans ses fonctionnalités, mais rigoureusement structuré dans sa méthode.

- Symfony pour la robustesse

- Backend structuré, sécurisé et maintenable sur 10 ans. L'écosystème le plus mature du monde PHP professionnel.

- Vue.js pour l'expérience utilisateur

- Interfaces réactives et fluides. Vos équipes méritent un outil aussi agréable qu'une application grand public.

- Conception centrée utilisateur

- Avant d'écrire une ligne de code, on pense aux personnes qui vont cliquer. Chaque fonctionnalité part d'un besoin concret validé avec vous.

Pack Qualité SmartBooster

Un code qui résiste à l'épreuve du temps

Livrer un logiciel qui fonctionne aujourd'hui est le minimum. Livrer un logiciel que vous pouvez encore faire évoluer dans 5 ans, c'est notre engagement.

Analyse statique automatique avec PHPStan (niveau maximum) et PHP-CS-Fixer pour détecter les anomalies, incohérences et risques de régression avant qu'ils n'arrivent en production.

Tests unitaires et fonctionnels avec PHPUnit sur les parties critiques : paiements, exports, calculs métier. Un logiciel bien testé ne s'effondre pas quand votre entreprise grandit.

Audit CVE continu des dépendances avec le Symfony Security Checker. Les librairies vulnérables sont détectées et corrigées avant d'atteindre la production.

Code documenté selon les standards PSR, architecture modulaire et code review systématique. N'importe quel développeur Symfony expérimenté peut reprendre le projet — c'est une liberté pour vous.

Comparatif

Pourquoi nos logiciels durent plus longtemps que les autres

Un logiciel bien testé et bien architecturé ne s'effondre pas quand votre entreprise grandit. Il doit représenter une base solide sur laquelle vous pouvez vous appuyer pour évoluer.

Ce qu'on voit souvent

- Code non testé → bugs en production au pire moment

- Dépendances vulnérables non suivies → faille de sécurité

- Code sans norme → seul l'auteur peut le maintenir

- Documentation inexistante → comment ça marche ?

L'approche SmartBooster

- Tests automatisés sur toutes les parties critiques

- Audit CVE continu + alertes automatiques

- Standards PSR, documentation, code review systématique

- Analyse statique PHPStan niveau maximum dès le premier sprint

Nos engagements

Ce que vous pouvez exiger de nous

Vous êtes pleinement propriétaire du code que nous développons pour vous et pouvez maîtrisez son évolution.

Équipe est basée en France, communication simplifié sans décalage horaire pour une bonne compréhension.

Déploiement sur une infrastructure française avec support réactif. Vos données restent en France.

« Nicolas est un vrai professionnel dans son domaine. Il va au fond des choses et est force de proposition. La qualité est au rendez-vous et les délais maîtrisés.

C'est un gage de sérénité que de travailler avec lui et son équipe. Je le recommande donc tout naturellement. »

« Je suis très satisfait du travail effectué par Nicolas et son équipe, il a eu une parfaite compréhension de mes besoins et de mon environnement.

Son process est rodé et très bien organisé pour avancer étape par étape sans rien oublié. Ses conseils sont judicieux pour aller au-delà de ce que j'aurai pu imaginer avant de faire appel à Smartbooster.

Je recommande sans hésitation, vous aurez à faire à un véritable professionnel ! »

Pour aller plus loin

Approfondir votre réflexion

Du cadrage à la mise en production : comprenez chaque étape et ce qui fait la différence.

Excel, c'est souvent le point de départ. Découvrez comment on migre ces outils vers un logiciel professionnel.

Le modèle CRUD structure 90 % des fonctionnalités d'un logiciel de gestion. Un article pour comprendre l'essentiel.

FAQ

Les réponses à vos questions

Et si vous ne trouvez pas ce que vous cherchez, nous serons ravis de vous répondre en direct lors d'un rendez-vous entre humains !

Le coût dépend directement du périmètre fonctionnel. Nous travaillons en cycles itératifs : une première version fonctionnelle peut être livrée en quelques semaines pour quelques milliers d'euros. Nous préférons démarrer petit, valider avec vos utilisateurs, puis étendre. Un premier échange suffit pour vous donner une fourchette réaliste.

Un premier prototype fonctionnel peut être livré en 4 à 8 semaines selon la complexité. Nous travaillons en sprints de 2 semaines avec des démonstrations régulières — vous voyez l'avancement concret à chaque étape, sans attendre une livraison finale.

Nous préférons travailler avec une expression de besoin plutôt qu'un cahier des charges trop figé peut vous enfermer dans une solution sans avoir pris le temps d'explorer plusieurs possibilités Nous démarrons par un atelier de cadrage pour transformer votre besoin en cas d'usage concrets — c'est notre point de départ, bien plus efficace qu'un document Word de 50 pages.

Oui, le code développé et commité dans votre projet vous appartient intégralement dès que la facture correspondant à la prestation est réglée.

C'est prévu dès le départ. Nous respectons les standards PSR et documentons notre code pour qu'un développeur Symfony externe puisse reprendre le projet sans friction. Cette liberté est une caractéristique de notre travail — pas une contrainte imposée. Nous tenons simplement à préciser que le repreneur doit avoir un niveau de compétence équivalent pour assurer le suivi de votre projet dans de bonnes conditions.

Vous avez un projet ?

Contactez-nous pour savoir comment nous pouvons vous aider.